Category: Software

Kerberos (Software)

Authentifizierungssoftware für User in einem unsicheren Netzwerk. Dies ist relevant für uns, da Active Directory damit arbeitet. Bei uns ist der Univention Corporate Server der Ticketgeber,...

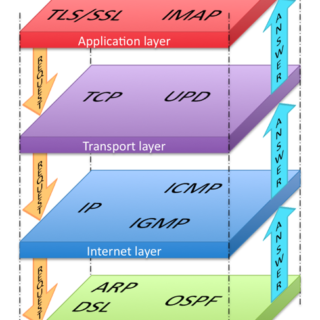

Port (Netzwerkprotokoll)

Während man die IP-Adresse benutzt, damit ein Datenpaket im Rechnernetz das richtige Netzwerkgerät erreicht, dient ein Port dazu dem Gerät (genauer gesagt dessen Betriebssystem) mitzuteilen, an...

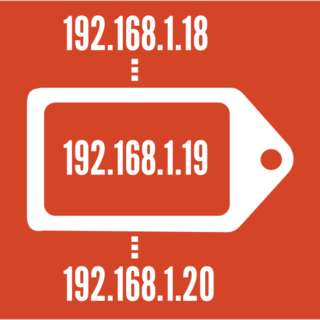

IP-Adresse

Damit Geräte (Computer, Smartphones, Drucker,…) in einem Netzwerk (sei es das WLAN im Haus oder das Internet) mit einander kommunizieren können (Nachrichten senden, Websites aufrufen, Telefonieren,…)...

SSL-Zertifikat

Mit diesen Zertifikaten werden unsere Netzwerkverbindungen verschlüsselt und eventuell auch authentifizieren. Letzteres ist nur dann möglich, wenn es eine Certificate authority (CA) existiert, der beide Verbindungspartner...